Richiede ClusterControl 1.2.11 o successivo. Si applica ai cluster basati su MySQL.

Durante il ciclo di vita dell'installazione del database è normale che vengano creati nuovi account utente. È buona norma verificare di tanto in tanto che la sicurezza sia conforme agli standard. Cioè, non dovrebbero esserci almeno account con diritti di accesso globali o account senza password.

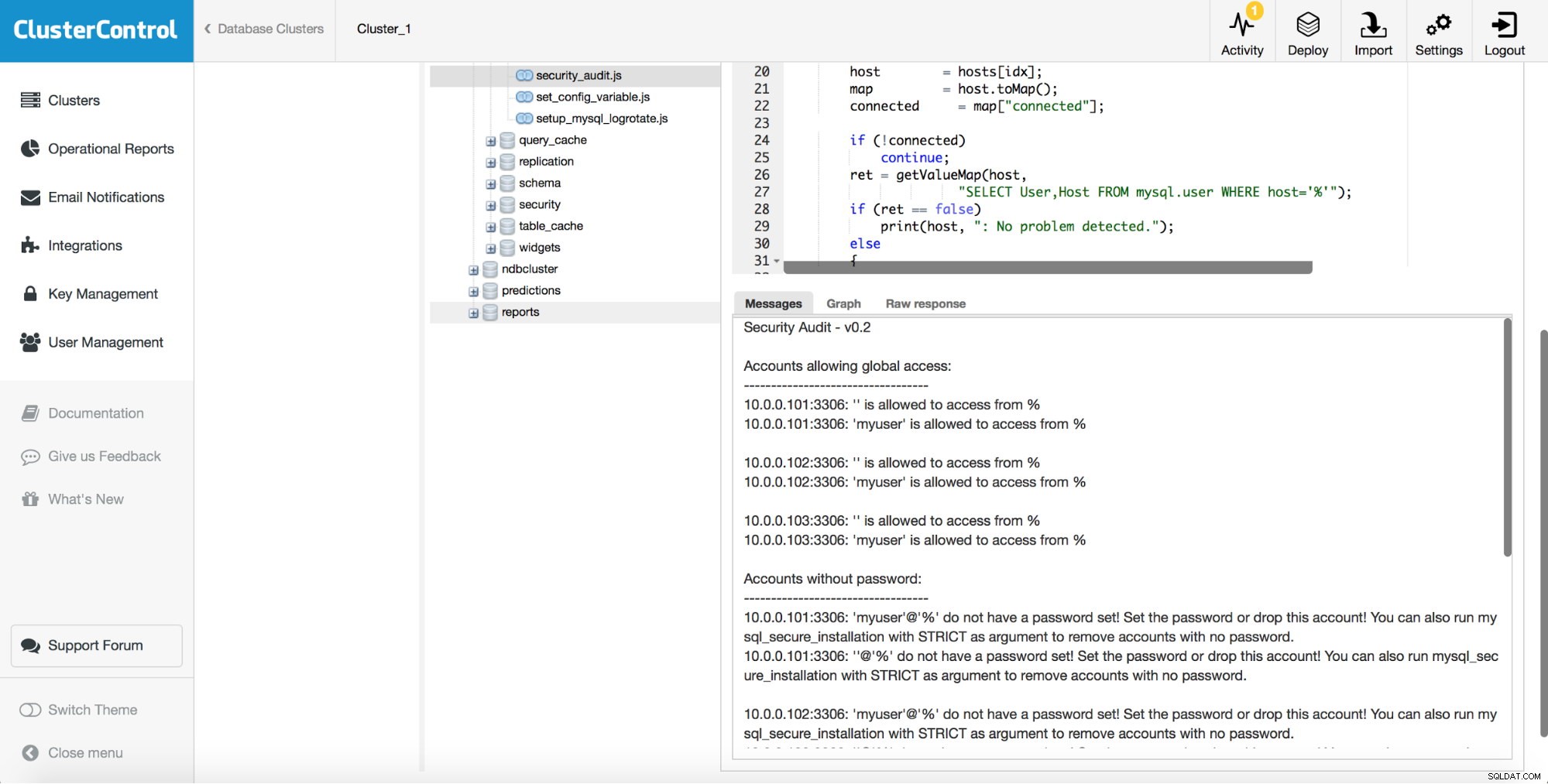

Utilizzando ClusterControl, puoi eseguire in qualsiasi momento un controllo di sicurezza.

Nell'interfaccia utente vai a Gestisci > Developer Studio . Espandi le cartelle in modo da visualizzare s9s/mysql/programs. Fare clic su security_audit.js e quindi premere Compila ed esegui .

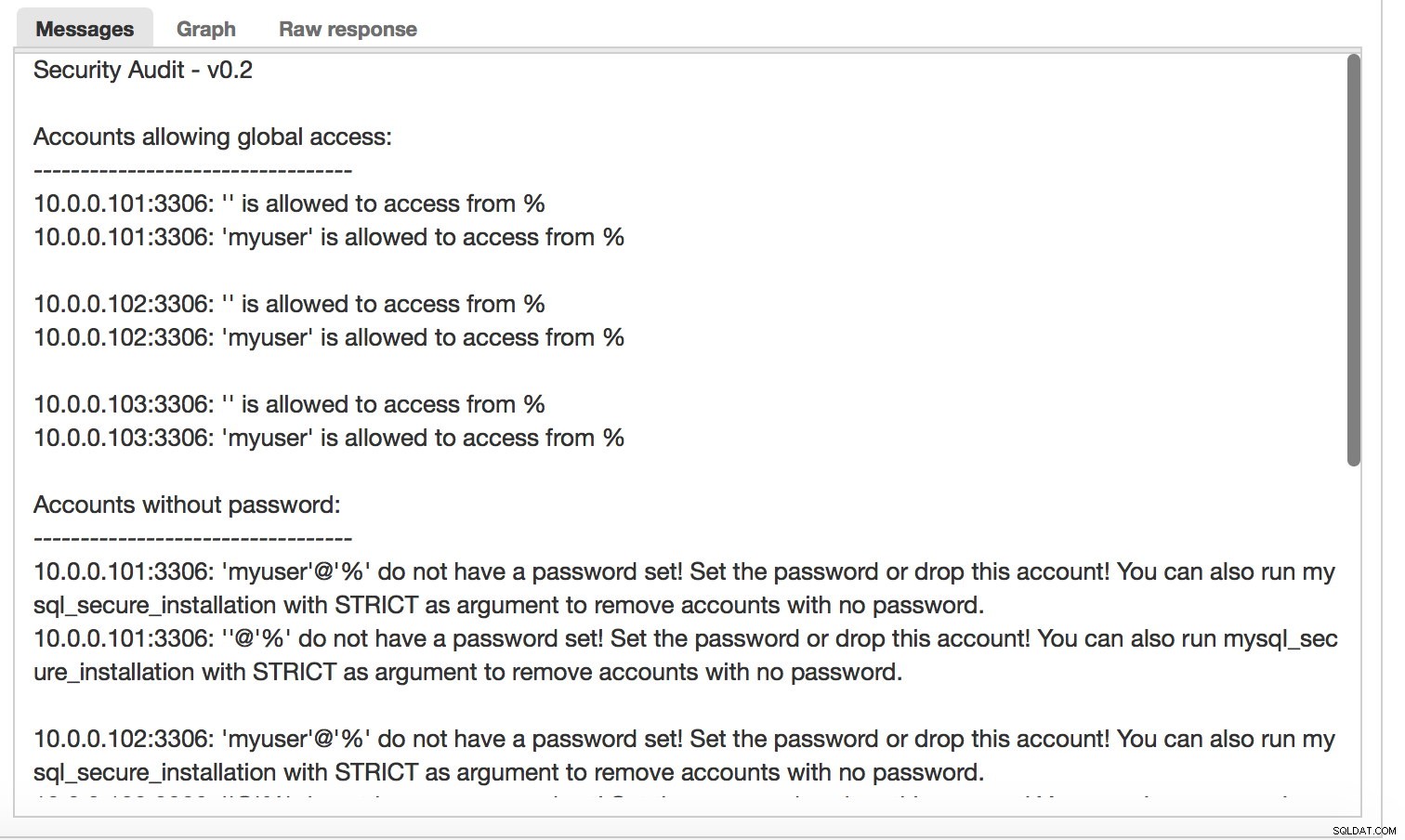

Se ci sono problemi lo vedrai chiaramente nella sezione messaggi:

Output Messaggi ingrandito:

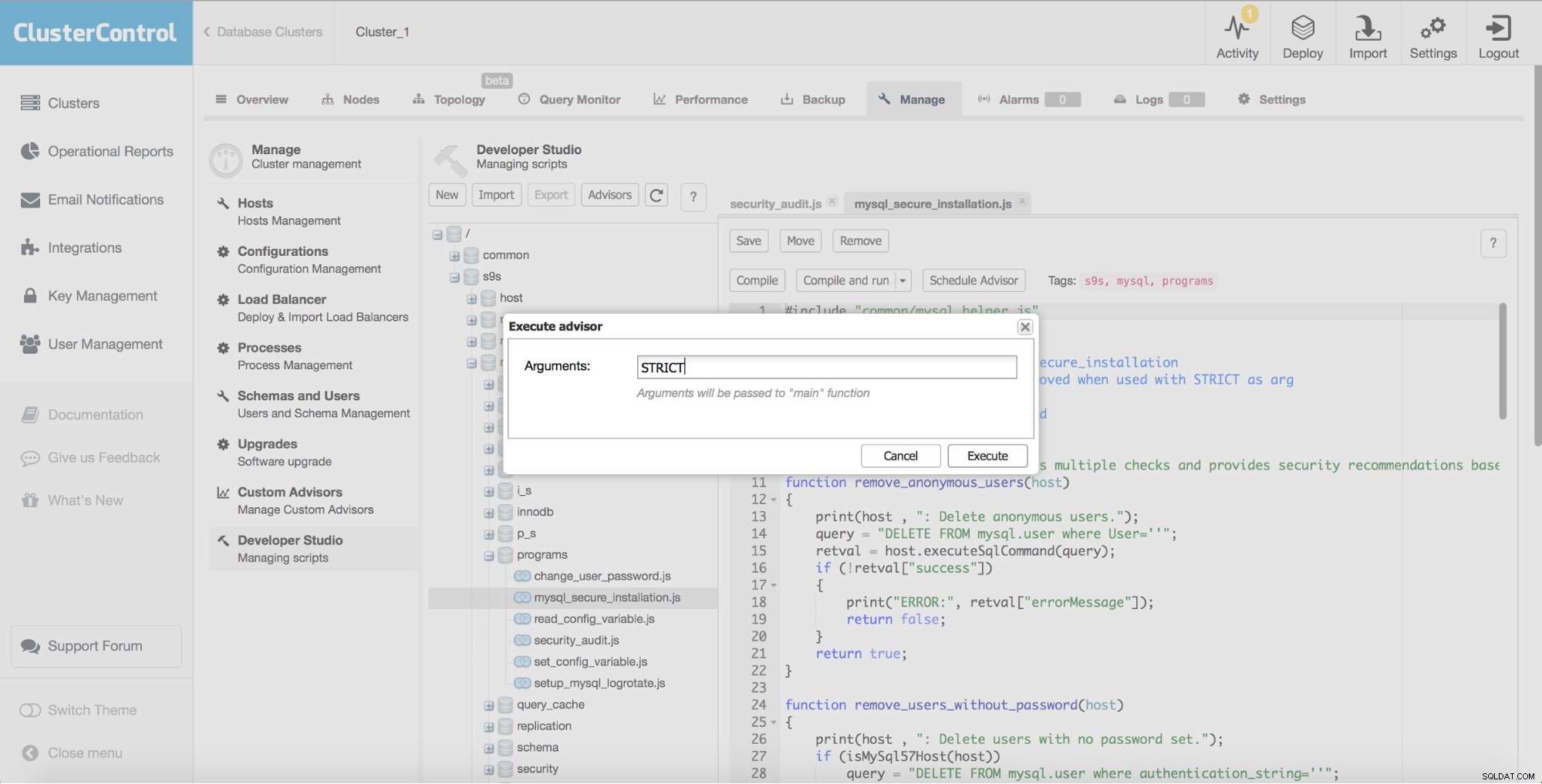

Qui abbiamo account che possono connettersi da qualsiasi host e account che non hanno una password. Tali account non dovrebbero esistere in un'installazione di database sicura. Questa è la regola numero uno. Per correggere questo problema, fai clic su mysql_secure_installation.js nella cartella s9s/mysql/programs.

Fai clic sulla freccia a discesa accanto a Compila ed esegui e premi Cambia impostazioni . Vedrai la seguente finestra di dialogo e inserisci l'argomento "STRICT":

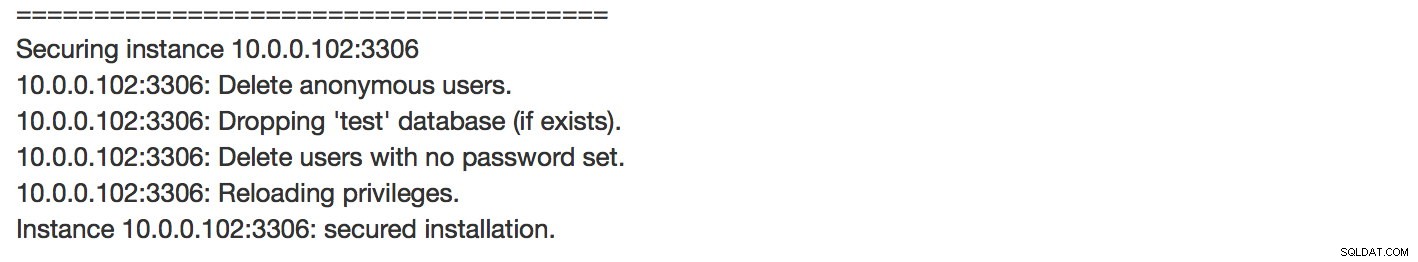

Quindi premi Esegui . Lo script mysql_secure_installation.js verrà quindi eseguito su ciascuna istanza del database MySQL parte del cluster:

- Elimina utenti anonimi

- Eliminazione del database 'test' (se esistente).

- Se STRICT viene fornito come argomento a mysql_secure_installation.js, lo farà anche:

- Rimuovi gli account senza password.

Nella casella Messaggio vedrai:

I server di database MySQL che fanno parte di questo cluster sono stati ora protetti e hai ridotto il rischio di compromettere i tuoi dati.

Puoi eseguire nuovamente security_audit.js per verificare che le azioni abbiano avuto effetto.

Buon raggruppamento!

PS.:Per iniziare con ClusterControl, fai clic qui!